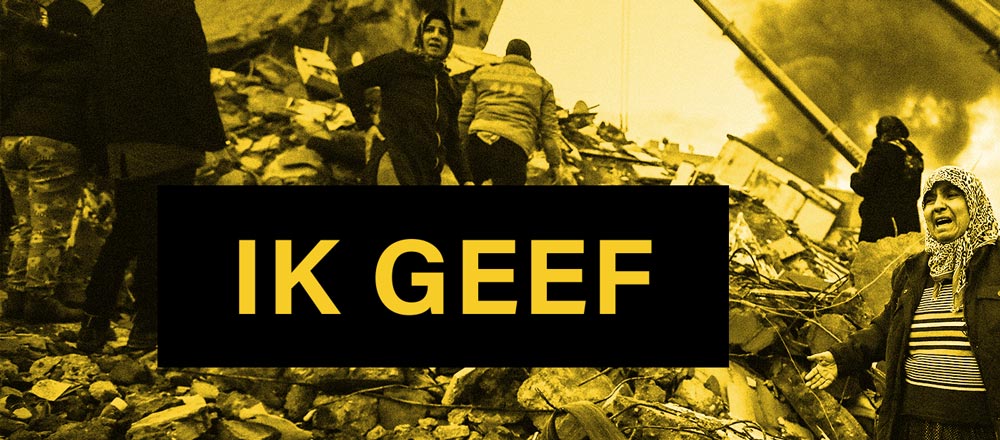

De Europese bioscoopgroep, Pathé, verloor onlangs € 19,2 miljoen (ongeveer $ 22 miljoen) in een internet zwendel (genaamd mandaat-fraude). De fraude begon in maart en richtte zich op hun Nederlandse kantoor. Verschillende e-mails, blijkbaar verzonden vanaf het persoonlijke account van Marc Léon, CEO van Pathé, vroegen het Nederlandse kantoor om het geld in vier gedeeltes over te maken naar een bankrekening in Dubai. Maar deze e-mails kwamen van oplichters.

Mandaat-fraude

De techniek die door de oplichters wordt gebruikt, wordt ‘mandaat-fraude’ genoemd. Dit is wanneer iemand een organisatie overtuigt om betalingen te doen. De oplichters beweren een bedrijf te zijn dat regelmatig betalingen ontvangt van hen, een zakelijke leverancier of een senior manager. In het geval van Pathé ontvingen senior managers in Nederland een verzoek om het geld over te dragen om een overname te financieren. Het verzoek bleek afkomstig te zijn van hun CEO in Frankrijk. Maar het werd feitelijk door oplichters verzonden. Ze waren op de een of andere manier in staat om gebruik te maken van het e-mailaccount van de CEO, of een account dat op die van de CEO leek.

Het wordt steeds gemakkelijker voor oplichters om dergelijke fraude op te zetten. Dit komt omdat veel bedrijven nu vertrouwen op cloud-gebaseerde mailsystemen zoals Office 365 of Gmail. Dus als aanvallers een paar achternamen en e-mailaccounts binnen een bedrijf kennen, kunnen ze de brute force methode gebruiken om wachtwoorden te raden. Zodra ze toegang hebben tot een account, gebruiken ze deze om fraude te plegen, zoals mandaat-fraude. Als u dergelijke aanvallen wilt voorkomen, heeft u beheerders nodig die waarschuwingen instellen, diepgaande logboeken bijhouden en het doorsturen van alle e-mails blokkeren. Bovendien moet u uw personeel bewust maken van technieken om hun wachtwoorden te beveiligen. U kunt bijvoorbeeld aandringen op authenticatie in twee stappen.

Infiltreren

Ervaren oplichters met toegang tot interne e-mails staan erom bekend dat ze in bedrijfsnetwerken rondneuzen. Allereerst werken ze de managementstructuur uit. Ze volgen de bedrijfsprocessen. Ze controleren zelfs wanneer leidinggevend personeel niet op kantoor is, op reis is of anders niet gemakkelijk bereikbaar is. Dat is wanneer ze hun slachtoffer een e-mail sturen – die lijkt te komen van hun manager. De e-mail vraagt hen om een spoedbetaling te doen …

Een recente aanval hackte de cloud-gebaseerde e-mailaccounts van twee leidinggevenden binnen een organisatie. Met behulp van computers in Afrika, hebben de fraudeurs eerst hun gedrag bestudeerd. Toen beide leidinggevenden niet op kantoor waren, stuurden de aanvallers mails heen en weer tussen de accounts van de leidinggevenden. Deze mails leken een bankoverschrijving te autoriseren. Ze stuurden de mails door naar een junior. En deze junior zag het als een bewijs dat het geld zou moeten worden overgemaakt, mandaat fraude! Een fout die verschillende mensen hun baan heeft gekost. Evenals enkele miljoenen dollars.

Handtekening registratie

Binnen veel grote organisaties is het vrij gebruikelijk dat personeel instructies ontvangt van collega’s in andere landen. Collega’s die ze niet direct kennen. Of misschien ontvangen ze contracten ondertekend door mensen die ze nog nooit hebben ontmoet.

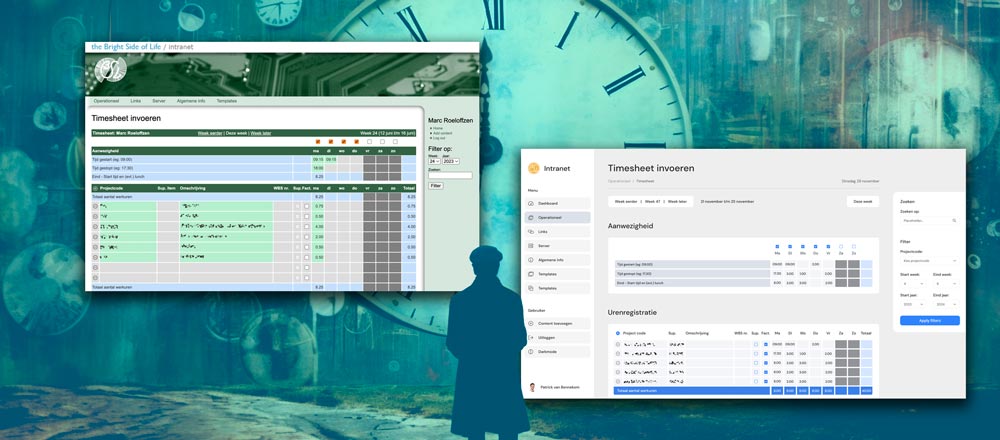

Binnen ABN AMRO bevestigen medewerkers belangrijke beslissingen door middel van een volmacht die is toegewezen aan individuele werknemers. De bank maakt gebruik van volmachten om transacties tussen filialen te beheren. En ook tussen ABN AMRO en derden. Het is daarom essentieel dat bankpersoneel de handtekeningen en de autoriteit van deze werknemers kan controleren. Ongeacht hun locatie. BSL werd daarom gevraagd om een systeem te ontwerpen om dit proces te verbeteren. Onze ontwikkelaars bedachten een oplossing op maat: Signature Registration System (SRS).

Geïntegreerde oplossing

Om het succes te waarborgen, hebben we SRS ontwikkeld om te werken met bestaande systemen die al binnen de ABN AMRO-infrastructuur worden gebruikt. We hebben SRS ontworpen om ABN AMRO-authenticatie te gebruiken voor toegang. Bovendien wordt het gehost binnen hun serverinfrastructuur. Wat nog belangrijker is, SRS koppelt personeelsinformatie aan het interne HR-systeem van ABN AMRO. Medewerkers kunnen daarom alleen gegevens toevoegen die al zijn geverifieerd in het HR / SAP-systeem van de bank. SRS biedt een webservice die medewerkers van banken gebruiken om handtekeningen te verifiëren en om de autoriteit van de persoon die ondertekent te bevestigen. Hoewel we deze webservice hebben ontworpen om eenvoudige toegang tot hun netwerk mogelijk te maken, hebben onze ontwikkelaars er ook voor gezorgd dat het beheer van SRS een aantal beveiligingsmaatregelen bevat om hun gegevens veilig en accuraat te houden.

SRS is beschikbaar als een webservice binnen het ABN AMRO Intranet. Medewerkers van de bank gebruiken het elke dag. Ze kunnen snel en veilig controleren of instructies, contracten en documenten correct zijn geautoriseerd. Misschien als Pathé medewerkers toegang hadden gehad tot een dergelijk systeem, zou hun geld niet de weg naar oplichters in Dubai hebben gevonden!

Eenvoudige integratie

Wilt u ook situaties als mandaat-fraude voorkomen! SRS is een flexibel systeem dat we gemakkelijk kunnen integreren met bijna elke infrastructuur. Dus als u een soortgelijk systeem binnen uw netwerk wilt introduceren, of als uw bedrijf voor een uitdaging staat op het gebied van automatisering, kostenreductie of slimmer en efficiënter werken – neem dan contact op met ons op.